UKŁADY CYFROWE (7.02.2015)

1. Zalety i wady układów cyfrowych.

Zalety:

-Bezstratne kodowanie i przesyłanie informacji. W układach analogowych operujących na nieskończonej liczbie sygnałów było to niemożliwe do uzyskania.

-Uproszczone zapisywanie i przechowywanie informacji cyfrowej.

-Mała wrażliwość na zakłócenia elektryczne.

-Możliwość tworzenia układów programowalnych, których działanie określa program komputerowy.

Wady:

-Są skomplikowane zarówno na poziomie elektrycznym, jak i logicznym.

-Mimo większej odporności na zakłócenia, wykrywanie możliwych przekłamań stanów logicznych wymaga wprowadzenia dodatkowych zabezpieczeń.

2. Typy układów cyfrowych:

-Układy kombinacyjne - sygnały wyjściowe zmieniają się w chwili zmian sygnałów wejściowych, czyli każdy stan wejść określa jednoznacznie stan wyjść.

-Układy sekwencyjne - stan wejść nie opisuje w sposób jednoznaczny stanu wyjść, gdyż zależy on także od poprzednich stanów wejść zapamiętanych w rejestrze.

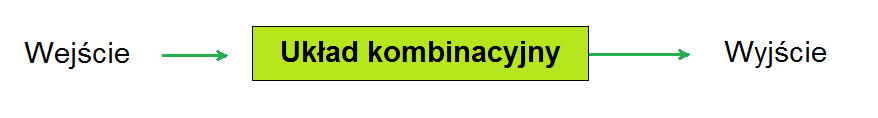

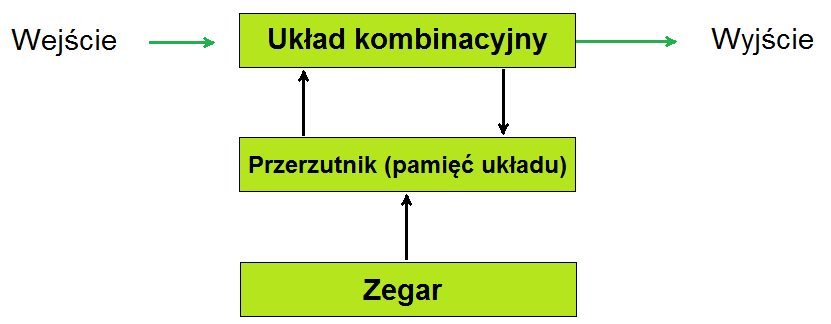

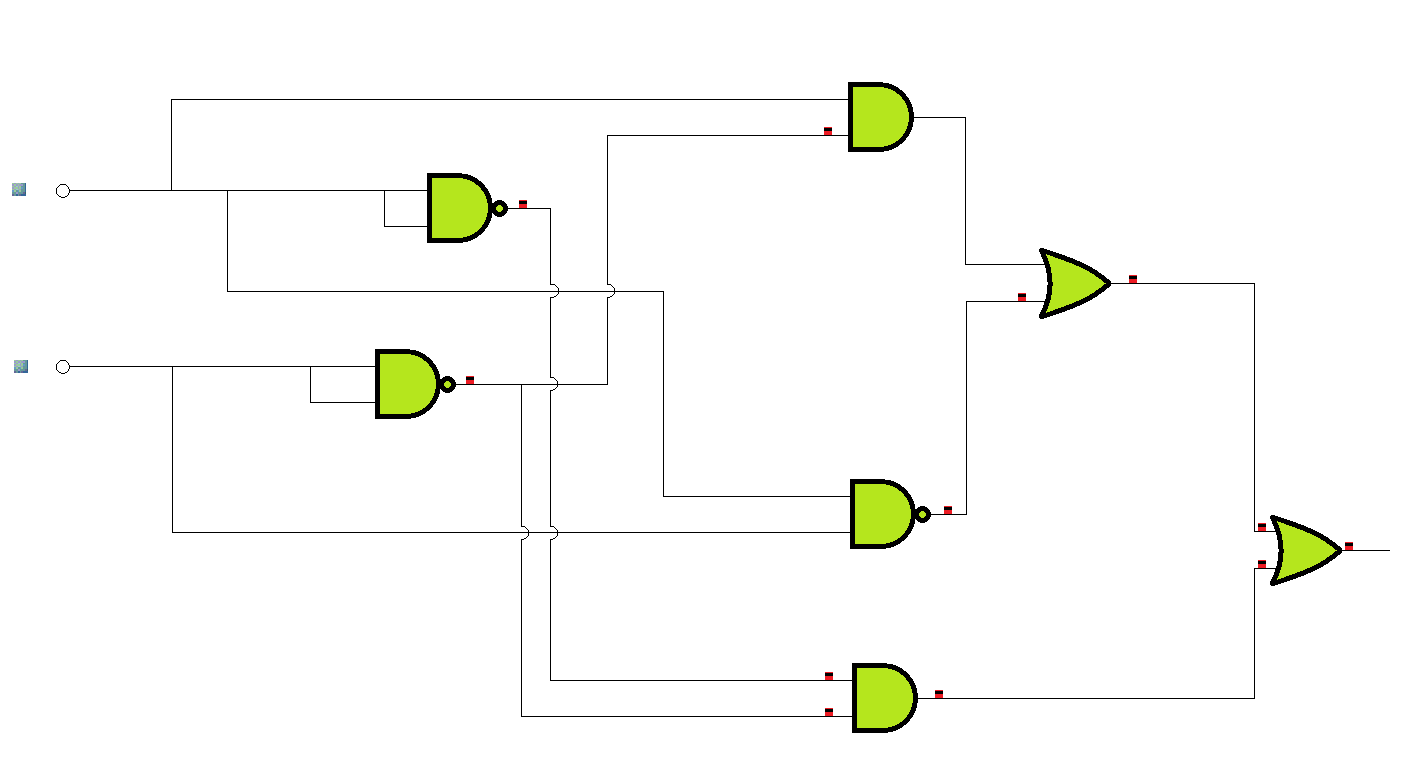

3. Schemat układu kombinacyjnego:

W układach kombinacyjnych sygnały wyjściowe zmieniają się z mierzalnym małym opóźnieniem w stosunku do zmian sygnałów wejściowych, czyli każdy stan wejść określa jednoznacznie stan wyjść.

W układach sekwencyjnych stan wejść nie opisuje w sposób jednoznaczny stanu wyjść. Stan wyjść zależy bowiem od poprzednich stanów wejść zapamiętanych w układzie. Układy sekwencyjne nazywamy też układami kombinacyjnymi z pamięcią. Układy sekwencyjne dzielą się na synchroniczne i asynchroniczne.

4. Prawa algebry Boole'a:

Twierdzenie 1: Prawo przemienności

1. A + B = B + A

2. AB = BA

Twierdzenie 2: Prawo łączności

3. (A + B) + C = A + (B + C)

4. C(AB) = A(BC)

Twierdzenie 3: Prawo rozdzielności

5. A(B + C) = AB + AC

6. A + (BC) = (A + B) (A + C)

Twierdzenie 4:

7. A + A = A

8. AA = A

Twierdzenie 6:

11. A + AB = A

12. A (A + B) = A

Twierdzenie 7:

13. 0 + A = A

14. 0A = 0

Twierdzenie 8:

15. 1 + A = 1

16. 1A = A

(Brak niektórych twierdzeń z powodu braku możliwości wprowadzenia symbolu sprzężenia liczby)

bramki logiczne (7.02.2015)

Rodzaje bramek logicznych:

- NOT - negacja (NIE)

- AND - iloczyn logiczny lub koniunkcja (I)

- NAND (Not-AND) - negacja iloczynu logicznego (NIE I)

- OR - suma logiczna lub alternatywa (LUB)

- NOR (Not-OR) - negacja sumy logicznej (NIE LUB)

- EX-OR (EXclusive OR) - suma modulo 2 lub różnica symetryczna (ALBO)

- EX-NOR (EXclusive Not-OR) - zaprzeczenie różnicy symetrycznej (NIE ALBO)

realizacja funkcji logicznych na bramkach cyfrowych (8.02.2015)

1.

a) Układ 7404:

b) Układ 7408:

c) Układ 7400:

d) Układ 7402:

2. Przykład zamiany bramek NAND zamiast bramek NOT.

kodery, dekodery i transkodery (8.02.2015)

| Nazwa kodu | Naturalny BCD | AIKENA | JOHNSONA | 1 z 10 |

| Liczba bitów | 4 | 4 | 5 | 10 |

| Wagi | 8421 | 2421 | 9876543210 | |

| 0 | 0000 | 0000 | 00000 | 0000000001 |

| 1 | 0001 | 0001 | 00001 | 0000000010 |

| 2 | 0010 | 0010 | 00011 | 0000000100 |

| 3 | 0011 | 0011 | 00111 | 0000001000 |

| 4 | 0100 | 0100 | 01111 | 0000010000 |

| 5 | 0101 | 1011 | 11111 | 0000100000 |

| 6 | 0110 | 1100 | 11110 | 0001000000 |

| 7 | 0111 | 1101 | 11100 | 0010000000 |

| 8 | 1000 | 1110 | 11000 | 0100000000 |

| 9 | 1001 | 1111 | 10000 | 1000000000 |

1. Koder - cyfrowy układ kombinacyjny mający n wejść oraz k wyjść.

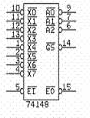

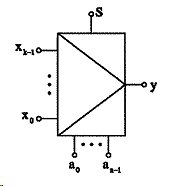

Jest to symbol graficzny kodera priorytetowego - układ scalony TTL 74148.

Zastosowanie kodera: np. do wprowadzania informacji do systemów cyfrowych z klawiatury numerycznej (zamiana kodu 1 z 10 na kod binarny).

2. Dekodery - działają odwrotnie do kodera, tzn. zamienia kod dwójkowy na wejściu na określony kod wyjściowy 1 z n. Ma więc n wyjść. Każdemu ze słów wejściowych jest przyporządkowany sygnał aktywny (zwykle logiczne zero), pojawiający się tylko na wybranym, jednym z n wyjść. Pozostałe zmienne wyjściowe mają wartość przeciwną.

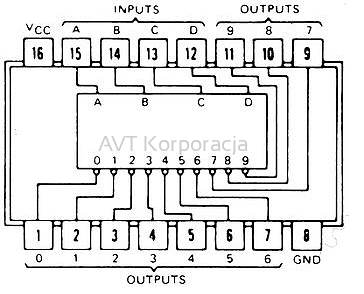

Przykładem dekodera jest układ scalony TTL 7442. Układ ten ma cztery wejścia (12-15) i dziesięć wyjść (1-7 i 9-11). Jest to dekoder kodu BCD na kod 1 z 10.

3. Transkoder - układ mający n wejść i k wyjść. Przekształca sygnał binarny na wyjściowy kod dziesiętny lub szesnastkowy.

multipleksery, demultipleksery i przerzutniki (8.02.2015)

1. Multiplekser - układ kombinacyjny. Należy do grupy układów scalonych o średniej skali integracji (MSI - medium-scale integration). Jest układem przełączającym sygnały cyfrowe (tzw. komutacyjnym). Ma k wejść informacyjnych (zwanych też wejściami danych), n wejść adresowych (sterujących) oraz jedno wyjście y.

Zastosowanie multiplekserów:

W celu uproszczenia i obniżenia kosztów systemu przesyłania danych cyfrowych często stosuje się technikę multipleksową. Technika ta umożliwia przesyłanie plekserów scalonych w systemach multipleksowego przesyłania danych.

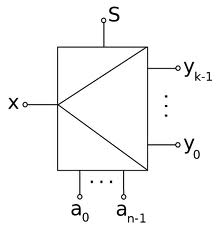

2. Demultiplekser - układ mający jedno wejście (x), n wejść adresowych (a0 - an-1) oraz k wyjść (y0 - yk-1) (zazwyczaj k = 2n), a także wejście strobujące S. Pełni funkcję odwrotną do multipleksera. Przełącza sygnał wejściowy x na określone wyjście. Na pozostałych wyjściach występuje stan logicznego zera.

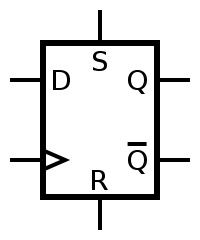

3. Przerzutnik - podstawowy układ sekwencyjny użwany do zapamiętywania danych. Można zapisać w nim jeden bit informacji.

Rodzaje:

- asynchroniczne rs

- synchroniczne D, T, RS, JK.

Przerzutnik typu D:

Tabela stanów:

| wejścia | wyjścia |

| D | Q |

| 0 | 0 |

| 1 | 1 |

budowa i parametry dysków twardych (8.03.2015)

Dysk twardy składa się z głowic elektromagnetycznych oraz z zamkniętego w hermetycznej budowie wirującego talerza lub zespołu talerzy. Są one zwykle wykonane ze stopów aluminium o wypolerowanej powierzchni pokrytej nośnikiem magnetycznym (grubości kilku mikrometrów). Głowice umożliwiają zapisywanie i odczytywanie danych. Na każdą powierzchnię talerza dysku przypada po jednej głowicy odczytującej i zapisującej. Głowice są umieszczone na elastycznych ramionach i w stanie spoczynku stykają się z talerzem blisko osi. W czasie pracy unoszą się na poduszce powietrznej. W celu odczytania lub zapisania danych ramię głowicy ustawia głowice w odpowiedniej odległości od osi obrotu talerza, na odpowiedniej ścieżce. Ścieżki o tych samych numerach, znajdujące się na kolejnych powierzchniach dysku, tworzą cylinder. Na jednej powierzchni ścieżki są podzielone na sektory w kształcie wycinków koła.

Podczas odczytu danych z dysku twardego cewka umieszczona w silnym polu magnetycznym porusza się i zajmuje położenie zgodnie z przepływającym przez nią prądem. W ten sposób ustawia ramię w odpowiedniej pozycji. Dzięki temu czas przejścia między kolejnymi ścieżkami jest krótszy niż 1 ms, a przy większych odległościach nie przekracza kilkudziesięciu milisekund. Układ regulacyjny prądu zmienia jego natężenie tak, by głowica jak najszybciej ustabilizowała swe położenie w zadanej odległości od środka talerza.

2. Parametry dysków twardych: format szerokości (3.5 cala, 2.5 cala), typ (HDD, SSD, hybrydowy SSHD), pojemność (w gigabajtach), interfejs (ATA, Serial ATA), szybkość zapisu, szybkość odczytu, liczba obrotów na sekundę, wymiary.

3. Przykładowe oznaczenia dysków twardych:

- ST31000524AS 32MB

ST - producent: Seagate

3 - wielkość dysku 3.5 cala

100524 - pojemność w megabajtach (około 1 TB)

AS - interfejs SATA

32MB - wielkość bufora cache

- SDSSDHII-120G-G25

SD - producent: SanDisk

SSD - typ dysku SSD

HII - rodzina dysków Ultra II

120G - pojemność w gigabajtach (120 GB)

G25 - wielkość dysku 2.5 cala

4. Parametry dysków SSD: pojemność (w gigabajtach), interfejs (SATA II, SATA III), szybkość zapisu, szybkość odczytu, wymiary.

kontrolery

1. Kontroler ATA/EIDE to interfejs równoległej magistrali. Urządzenia standardu IDE są wyposażone we własne układy sterujące i przyłączane do niedrogiego adapteru IDE. Układy elektroniczne sterujące dostępem do magistrali IDE umieszcza się bezpośrednio przy każdym urządzeniu dyskowym. Nie trzeba więc instalować kontrolera dysku twardego na płycie głównej komputera. Dysk łączy się z kontrolerem przy użyciu dwóch wiązek przewodów: 20- i 34-stykowych. Złącza w dysku twardym są następujące: gniazdo interfejsu EIDE, gniazdo konfiguracyjne trybu pracy, gniazdo zasilania typu Molex. Taśma kontrolera EIDE może być 80-żyłowa lub 40-żyłowa.

Rodzaje kontrolerów:

-ATA-1/IDE;

-ATA-2/EIDE;

-Serial ATA (SATA);

-SATA II;

-SATA III;

-SCSI;

-SAS.

2.

Kontroler SATA:

Kontroler ATA:

Kontroler SCSI:

Kontroler SAS:

3. Symbole kontrolerów dyskowych SCSI.

4. RAID - macierz, w której co najmniej dwa dyski współpracują tak, aby zapewnić dodatkowe możliwości, nieosiągalne przy pojedynczym dysku twardym. RAID stosuje się, aby uzyskać niezawodność, zwiększyć wydajność oraz powiększyć przestrzeń istniejących partycji jako całości.

Rodzaje macierzy RAID:

-RAID 0 - dane zapisywane są jednocześnie na kilku dyskach (paskowanie). Dzięki temu uzyskuje się wzrost wydajności, lecz nie zyskuje zabezpieczenia danych (minimum 2 dyski).

-RAID 1 - dane zapisywane jako kopia na kilku dyskach, które przechowują te same dane jako typowe zabezpieczenie przed utratą (minimum 2 dyski).

-RAID 2 - dane zapisywane są jednocześnie na kilku dyskach, korekcja błędów zapisywana na dodatkowym dysku (minimum 3 dyski).

-RAID 3 - dane zapisywane są jednocześnie na kilku dyskach, kontrola parzystości na dodatkowym dysku (minimum 3 dyski).

-RAID 4 - podobny do RAID 3, lecz dane zapisywane są w większych blokach.

-RAID 5 - dane zapisywane są jednocześnie na kilku dyskach, bity parzystości zapisywane na całej strukturze macierzy (minimum 3 dyski).

-RAID 0 + 1 - macierz realizowana jako RAID 1, której elementem jest macierz RAID 0 (minimum 4 dyski).

-RAID 1 + 0 - inaczej zwana RAID 10 - macierz realizowana jako RAID 0, której elementem jest macierz RAID 1 (minimum 4 dyski).

napędy dysków magnetycznych

1. Rodzaje dysków magnetycznych:

-Dyskietka (napęd FDD),

-Dysk ZIP,

-Dysk Jaz.

Zapis na nośnikach magnetycznych jest przeprowadzany na tej samej zasadzie jak w dyskach twardych. Na poruszającym się nośniku, przy użyciu nieruchomej głowicy, odbywa się zapis polegający na odpowiednim przemagnesowaniu pól nośnika. Głowica to cewka nawinięta na rdzeń ze szczeliną. Pole magnetyczne wytworzone w szczelinie magnesuje nośnik dopóty, dopóki w cewce głowicy płynie prąd. Namagnesowany odcinek nośnika zachowuje się jak zwykły magnes i wytwarza własne pole magnetyczne.

Dyski magnetyczne znajdują zastosowanie w magazynowaniu i przenoszeniu małych plików takich jak dokumenty tekstowe i pliki obrazów. Nadają się również do wykonywania szybkich kopii bezpieczeństwa dokumentów ze względu na dostateczną pojemność i stosunkowo wysoką wytrzymałość i długowieczność.

2. Parametry dysków magnetycznych:

-pojemność,

-szybkość danych.

3. ZIP (i Jaz) - rodzaj napędu i nośnika danych. Używa się go głównie do tworzenia kopii zapasowej danych i archiwizacji plików.

Dysk ZIP:

Dysk Jaz:

Napędy ZIP o większych pojemnościach odczytują i zapisują dyski ZIP o tych samych i mniejszych pojemnościach. Napęd oferuje szybkość dostępu 25 ms i szybkość transferu do 1,4 MB/s. Do komputera można go podłączyć za pomocą interfejsu IDE, SCSI, LPT, USB lub FireWire.

Nośniki stosowane w napędach Jaz mają pojemność 1 GB oraz 2 GB, czas dostępu wynosi 10-12 ms, a szybkość transferu 7,4 MB/s. Napęd łączy się z komputerem za pomocą interfejsu SCSI.

Istotą technologii Jaz jest oddzielenie talerzy dysku twardego od jego układów elektronicznych. Dwa talerze dysku twardego są zamknięte w kasetce z tworzywa sztucznego. Głowicę, układ pozycjonujący i elektroniczne układy sterujące przeniesiono do napędu. W konsekwencji otrzymano wymienny dysk twardy podłączany przez magistralę SCSI.

4. Napęd taśmowy to urządzenie do przenoszenia danych z systemów komputerowych na taśmę magnetyczną w celu archiwizacji. Napędy taśmowe wykorzystują cyfrową technikę zapisu i są wykorzystywane głównie do archiwizacji danych. Nie nadają się natomiast do przenoszenia danych między komputerami, ponieważ mają długi czas dostępu do danych i ich odczytu.

Parametry: interfejs, szybkość transferu.

5. Rodzaje streamerów: QIC, DAT, DLT, SLR.

Streamer QIC:

Streamer DAT:

Streamer DLT:

Streamer SLR:

Formaty napędów taśmowych:

-AIT (advanced intelligent tape) - zaawansowana taśma inteligentna,

-DDS (digital data storage) - przechowywanie cyfrowych danych,

-DLT (digital linear tape) - cyfrowa taśma zapisu ciągłego,

-LTO (linear tape-open) - otwarty format liniowy,

-SLR (scalable linear recording) - skalowane nagrywanie ciągłe.

karty graficzne

1. Karta graficzna – karta rozszerzeń komputera odpowiedzialna za renderowanie grafiki i jej konwersję na sygnał zrozumiały dla wyświetlacza. Nazywana również kartą VGA.

2. Budowa karty graficznej:

-

Procesor graficzny - główna jednostka obliczeniowa kart graficznych, która jest odpowiedzialna za generowanie obrazu w pamięci obrazu,

-

Pamięć obrazu - odmiana kości pamięci RAM stosowana w kartach graficznych (przechowuje cyfrowe dane w obrazie),

-

Pamięć ROM - pamięć przechowująca dane lub firmware karty graficznej,

-

RAMDAC - przetwornik cyfrowo-analogowy (odpowiedzialny za przekształcenie cyfrowych danych z pamięci obrazu na sygnał sterujący dla monitora analogowego.

-

Interfejs do systemu komputerowego - umożliwia wymianę danych i sterowanie kartą graficzną, najczęściej jest to PCI, AGP, PCI-Express.

-

Interfejs na slocie karty graficznej - zazwyczaj VGA, DVI, HDMI, DisplayPort.

3. Parametry karty graficznej:

-

Model, np. GeForce GTX 560,

-

Producent chipsetu, np. nVidia, ATI,

-

Rodzaj złącza, np. PCI-Express, AGP,

-

Wielkość i rodzaj pamięci, np. 1 GB DDR5,

-

Szerokość magistrali pamięci, np. 256-bitowa,

-

Częstotliwość pracy pamięci w grafice 3D, np. 2200 MHz,

-

Częstotliwość "cieniowania pikseli" (ang. pixel shader), np. 1750 MHz,

-

Liczba procesorów strumieniowych, np. 64,

-

Częstotliwość pracy procesora graficznego, np. 650 MHz,

-

Częstotliwość pracy układu RAMDAC, np. 400 MHz,

-

Chłodzenie chipsetu (aktywne lub pasywne),

-

Wyjścia (DVI, D-Sub, S-Video, HDMI),

-

Tryb pracy wielu kart (SLI lub CrossFire),

-

Obsługa DirectX w wersji np. 11,

-

Zgodność programowa (Shader Model 5.0, OpenGL 3.0).

4. Rodzaje i producenci kart graficznych:

-

nVidia

-

ATI

5. Karty graficzne nVidia:

Wersje GeForce mogą być następujące:

-

GT - standardowa wersja układu graficznego (np. GF 9600 GT),

-

GS, LE - słabsze wersje układu graficznego (mniejsza szyna, mniejsza częstotliwość GPU lub słabsze pamięci GDDR; jedynym plusem jest większa energooszczędność, np. GF 9200 GS, GF 9800 LE),

-

GTX - najwydatniejsza wersja układu graficznego (np. GF 8800 GTX),

-

GX2 - dwurdzeniowa wersja układu graficznego (np. GF 9800 GX2).

6. Karty graficzne ATI:

Firma ATI, konkurent firmy nVidia na rynku kart graficznych, wprowadza do swoich produktów nowe rozwiązania technologiczne, w celu dorównania rywalowi.

Przykłady kart graficznych ATI:

-

Radeon HD 8570,

-

Radeon HD 7770,

-

Radeon R7 260X.

7. Tunery telewizyjne - zasada działania:

Tuner telewizyjny - karta rozszerzeń, dzięki której na ekranie monitora można oglądać program telewizyjny. Często posiada komplet wejść i wyjść analogowych, umożliwiających podłączenie do komputera magnetowidu, gry wideo czy telewizora. Są one podłączane zwykle przez port PCI, USB lub nawet bezpośrednio do monitora.

Karta telewizyjna umożliwia odbiór programów telewizji naziemnej lub telewizji satelitarnej (również telewizji cyfrowej). Może służyć do przechwytywania sekwencji wideo i prostej (liniowej) edycji wideo.

Niektóre monitory mają zintegrowane tunery telewizyjne do zastosowań amatorskich.

karty dźwiękowe

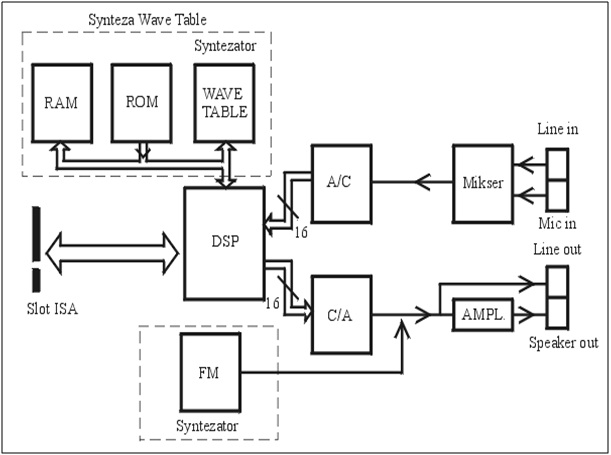

1. Budowa:

-

procesor dźwięku DSP,

-

syntezator,

-

syntezator Wavetable,

-

przetworniki A/C i C/A,

-

mikser dźwięku,

-

wzmacniacz wyjściowy,

-

interfejs do komputera, np. ISA lub PCI,

-

interfejs MIDI.

2. Zasada działania karty dźwiękowej:

Działanie karty dźwiękowej polega na trzech etapach. Pierwszym jest próbkowanie, czyli cykliczne sprawdzanie przebiegu linii analogowych i zapamiętywaniu ich wartości. Następnie zachodzi proces kwantyzacji. Dzieli on cały obszar zmienności wielkości analogowej na przedziały. Następnie proces ten zapisuje w którym sektorze znajduję się próbka. Kolejno następuje kodowanie, czyli zapis binarny odpowiednich sektorów w poprawnej kolejności. W ten sposób sygnały dźwiękowe z naszego mikrofonu zostają zapisane na komputerze. Odczyt plików muzycznych z dysku i przetworzenie na sygnały analogowe, które trafiają do naszych głośników jest ten sam, tylko wykonywany w odwrotnej kolejności. Technika odczytu i zapisu dźwięku nie zmieniła się przez wiele lat. Wprowadzano tylko kolejne unowocześnienia poprawiające jakość dźwięku. Podstawowe układy karty to przetworniki A/C i C/A, które wykonują trzy powyżej opisane fazy. Na karcie znajduje się także wzmacniacz mikrofonu oraz mikser czy syntezator FM.

3. Rodzaje kart dźwiękowych:

-

Zewnętrzna (podłączana do interfejsu, np. USB),

-

Wewnętrzna (podłączana do interfejsu, np. PCI-Express, PCI).

4. Zadania elementów kart dźwiękowych:

-

Generator dźwięku - służy do sprzętowego generowania dźwięków za pomocą modulacji i łączenia fal oraz szumu,

-

Syntezator - służy do modulacji częstotliwości dźwięku,

-

Przetwornik C/A lub A/C - umożliwia rejestrację i odtwarzanie dźwięku oraz przetwarzanie sygnału z analogowego na cyfrowy i odwrotnie,

-

Mikser dźwięku - służy do łączenia sygnałów dźwięku z różnych źródeł, generatorów dźwięku, przetworników C/A, wejść zewnętrznych, itp.,

-

Wzmacniacz wyjściowy - służy do wzmacniania sygnału wyjść przeznaczonych dla urządzeń pasywnych (np. wyjście słuchawkowe),

-

Interfejs do komputera - służący do komunikacji i wymiany danych z kartą dźwiękową, zazwyczaj ISA, PCI lub USB,

-

Interfejs MIDI - służy do podłączania do komputera cyfrowych instrumentów muzycznych w standardzie MIDI.

5. Schemat blokowy karty dźwiękowej:

6. Zasada działania przetwornika cyfrowo-analogowego - przetworniki C/A pracują w oparciu o jedną z czterech metod przetwarzania:

-

równoległą, w których wszystkie bity sygnału są doprowadzane jednocześnie,

-

szeregową, w których sygnał wyjściowy jest wytwarzany dopiero po sekwencyjnym przyjęciu wszystkich bitów wejściowych, co sprawia, że są wolniejsze od przetworników połączonych równolegle,

-

wagową,

-

zliczania.

licencje programów - prawa autorskie

1. Prawo autorskie - zespół norm mających na celu zabezpieczenie przed nielegalnym rozpowszechnianiem, kopiowaniem lub czerpaniem korzyści majątkowych. W Polsce prawo autorskie jest regulowane ustawą z dnia 4 lutego 1994. (nr. 90 poz. 631)

2. Podział prawa autorskiego:

-

osobiste - jest to prawo "ojcostwa utworu", czyli prawo powiązania nazwiska autora z dziełem.

-

majątkowe - jest to prawo zabezpieczające interesy twórców lub wydawców, którzy nabyli od autora prawo majątkowe do rozporządzania nimi.

3. Licencja oprogramowania - umowa na korzystanie z utworu jakim jest aplikacja komputerowa, zawierana pomiędzy podmiotem, któremu przysługują majątkowe prawa autorskie do utworu, a osobą, która zamierza z danej aplikacji korzystać.

4. Rodzaje licencji:

-

Public domain - rodzaj licencji oprogramowania, z którego można korzystać bez ograniczeń wynikających z uprawnień, jakie mają posiadacze autorskich praw majątkowych, gdyż prawa te wygasły lub twórczość ta nigdy nie była lub nie jest przedmiotem prawa autorskiego.

-

Shareware - rodzaj licencji programu komputerowego, który jest rozpowszechniany bez opłat z pewnymi ograniczeniami lub z niewielkimi opłatami do wypróbowania przez użytkowników. Czasami po okresie próbnym lub po określonej liczbie uruchomień za taki program trzeba płacić lub zrezygnować z korzystania z niego.

-

Licencje GNU GPL - (ang. General Public License) - zasady licencyjne określone przez konsorcjum Free Software Foundation, zakazujące redystrybucji oprogramowania w formie czysto binarnej. Jeżeli ktoś wprowadza do obiegu oprogramowanie zawierające jakąkolwiek część podlegającą licencji GPL, to musi udostępnić wraz z każdą dystrybucją binarną jej postać źródłową. Odmiana licencji Open Source.

-

Trial - rodzaj licencji na programy komputerowe polegający na tym, że można go używać przez z góry ustalony czas (od 7 do 90 dni). Programy na tej licencji są w pełni funkcjonalne. Po upływie ustalonego czasu, jedyną rzeczą, na którą pozwoli program to rejestracja albo usunięcie z dysku twardego.

-

Demo - programy posiadające tą licencje mają ograniczoną funkcjonalność w porównaniu do wersji pełnej i mają zachęcić do zakupu pełnej wersji programu.

-

Adware - oprogramowanie z tą licencją jest rozpowszechniane za darmo, ale zawiera funkcje wyświetlania reklam (zwykle w postaci banerów) na których zarabia wydawca.

-

Postcardware - rodzaj licencji oprogramowania wywodzący się od Freeware i Shareware. Używany przez autorów, którzy udostępniają swoje programy za darmo: w zamian za to oczekują, że użytkownik przyśle im kartkę pocztową (najczęściej z miejscowości, w której mieszka).

5. Dekompilacja kodu - odtworzenie postaci źródłowej programu w oparciu o jego kod wynikowy.

6. Piractwo komputerowe - bezprawne kopiowanie i nielegalne wykorzystywanie oprogramowania komputerowego. Często termin używany jest w odniesieniu do osób handlujących nielegalnym oprogramowaniem. Kupując nielegalny program, należy pamiętać, że piractwo komputerowe dotyczy nie tylko tych, którzy kopiują i rozprowadzają nielegalne oprogramowanie, ale również tych, którzy je kupują. Użytkownik, który wbrew przepisom obowiązującego prawa pobiera z Internetu pliki zawierające np. utwory muzyczne, obrazy, dokumenty, filmy, programy i udostępnia je innym użytkownikom w celu zarobkowym lub wykorzystuje niezgodnie z zapisami licencji – popełnia przestępstwo i może ponieść przewidziane prawem konsekwencje.

7. Rodzaje przestępstw komputerowych:

-

Wysyłanie i rozpowszechnianie wirusów - samo ich utworzenie nie jest brane pod uwagę w postępowaniu karnym, można bowiem tworzyć małe programiki, które charakteryzują się działaniem podobnym do wirusów, używane są one jednak do czyszczenia okresowo zawartości na przykład foldera Temp.

-

Kradzież własności intelektualnej, która polega na pobraniu z komputera autora, bez jego wiedzy i zgody, różnorakich danych, które stanowią jego własność intelektualną lub osobistą. Przykładowymi plikami są adresy pocztowe, numery kont bankowych, pliki, numery kart kredytowych, a także hasła i numery PIN.

-

Wgląd w zawartość czyjegoś konta pocztowego bez zgody jego właściciela, czytanie cudzej korespondencji, a także niezgodne z prawem udostępnianie i pobieranie danych osobowych użytkowników komputera.

- Kopiowanie oprogramowania, które objęte jest prawami autorskimi.

-

Plagiat - skopiowanie cudzej pracy/pomysłu (lub jej części) i przedstawienie pod własnym nazwiskiem, np. obrazu, muzyki, grafiki, fotografii, wiersza, wynalazku, pracy licencjackiej, pracy magisterskiej, pracy doktorskiej, czy innych dzieł.

-

Plagiat jawny – polega na przejęciu całości lub fragmentu cudzego utworu i opatrzenia go własnym nazwiskiem.

-

Plagiat ukryty – występuje wtedy, gdy autor przejmuje fragmenty z cudzego utworu bez podania źródła i pierwotnego autora, a następnie wplata je do własnych wywodów. Odnosi się to nie tylko do dosłownych zapożyczeń (słowo w słowo, kopiowanie), ale również na odwzorowaniu danego utworu przy użyciu innych wyrazów, oddających jednak dokładnie tę samą treść i konstrukcję myślową (rodzaj wywodu).

-

Autoplagiat – to dzieło będące powtórzeniem wcześniejszych utworów (lub ich znaczących fragmentów) tego samego twórcy. Autoplagiat własnych utworów (lub odkryć, danych) spotykany jest czasem wśród naukowców, którzy w ten sposób chcą ilościowo powiększyć swój dorobek.